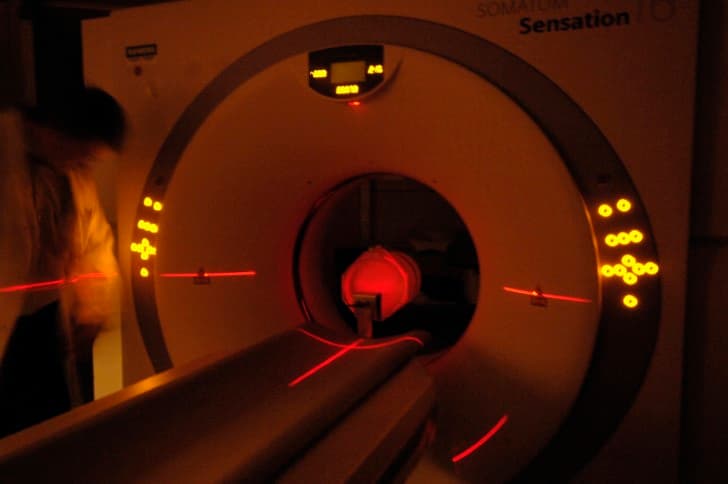

Se trata de un código malicioso elaborado por científicos israelíes capaz de falsificar los estudios de imagen con resultados potencialmente catastróficos. Muchas veces, el personal médico recurre a la resonancia magnética para la detección del cáncer, ¿puedes imaginar lo terrible que sería tener un diagnóstico de cáncer cuando, en realidad, no tienes nada? Peor aún, este virus informático que infecta la red de un hospital con el único objetivo de alterar los exámenes de imagen, también tiene la capacidad de “ocultar” los tumores en los resultados de aquellos pacientes que realmente están enfermos.

informatica

Las 5 frases más imbéciles escuchadas por técnicos de informática

La ilustradora Li-Anne Dias, oriunda de San Francisco, Estados Unidos, y colaboradora en Reddit, decidió transformar en tiras cómicas algunas de las situaciones más inesperadas que han vivido los técnicos en informática.

Ya es posible hackear una computadora mediante el ventilador

Por cada innovación creada para proteger un sistema informático, siempre habrá algún hacker intentando descubrir una forma de vulnerarla. Aquellas empresas que manipulan datos confidenciales, como las organizaciones militares y los bancos, el método consiste en aislar por completo el sistema. Nada de Internet y sistemas abiertos más allá del ambiente de trabajo. Imposible de vulnerar, ¿verdad?

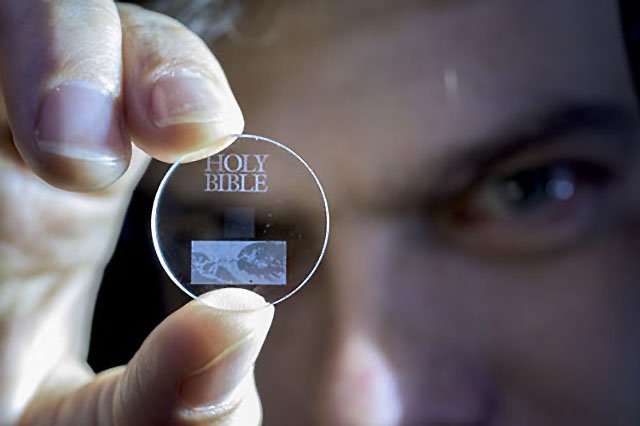

Discos de cristal 5D almacenan 360 terabytes por millones de años

Si eres de los que guarda información en unidades de almacenamiento o dispositivos ópticos, es muy probable que tus datos no sobrevivan más que tú debido a diversos motivos, como el desgaste físico o el deterioro de los componentes químicos que integran a estas unidades de almacenamiento. ¿Pero, y si te dijeran que existe algo que puede almacenar tu preciada información mucho más allá de lo que vivirás? Aunque parezca imposible, y contrariando a la bendita obsolescencia programada, existe una nueva tecnología que promete un almacenamiento “eterno”.

Cómo actúa la ciberdelincuencia en la Deep Web

En la Deep Web las cosas funcionan de forma muy diferente. Para que puedas tener acceso a ciertos sitios debes ser “invitado”, y dicha invitación generalmente se te hace en algún foro, pero esto dependerá mucho de tu participación en el foro. Es decir, muchas veces eres evaluado respecto a que tanto puedes aportar como miembro a una comunidad.

Creador de los emoticons cree que los emojis son feos :(

En el año de 1982, el científico de la computación Scott Fahlman se encontraba frente a un dilema bastante complicado: ¿cómo diferenciar las bromas de los mensajes serios? La solución al problema fue bastante simple 🙂 tres simples teclas y había nacido el emoticon.